Cześć,

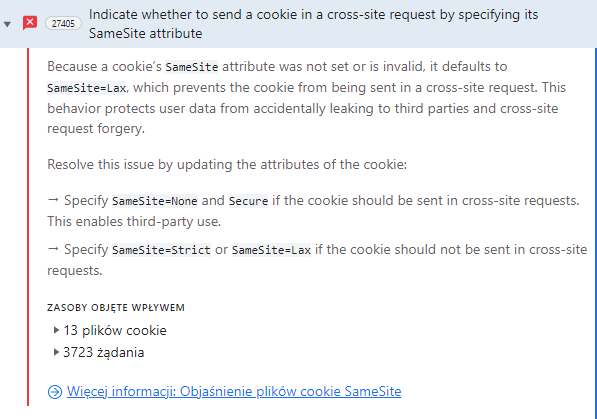

w trakcie pisania aplikacji w Angularze natrafiłem na taki błąd:

Próbowałem go naprawić w następujące sposoby (w app.component.ts). Problem pojawia się przy starcie aplikacji oraz podczas wyświetlania strony w iframe:

- Używając NGX Cookie Service

ngOnInit(): void {

this.cookieServ.set('PayUDemo', 'PayUDemo', undefined, undefined, undefined, true, 'None');

console.log(document.cookie);

}

-

ngOnInit(): void {

document.cookie = 'name=PayUDemo;';

document.cookie = 'SameSite=None;';

document.cookie = 'Secure=true';

console.log(document.cookie);

}

-

ngOnInit(): void {

document.cookie = 'name=PayUDemo;';

document.cookie = 'SameSite=None;';

document.cookie = 'Secure';

console.log(document.cookie);

}

Niestety żaden ze sposobów nie zadziałał. Macie jakieś pomysły jak to naprawić?